Sommaire

Nitrolabz accompagne les entreprises dans leur transformation numérique en protégeant efficacement leurs données et systèmes. Une analyse de risques sécurité bien menée permet une identification précise des failles du réseau. Cette démarche évalue leur impact potentiel et prépare un plan d’action ciblé.

Analyse de risques sécurité, définition et enjeux

Cette démarche dépasse le simple inventaire des problèmes. Elle examine chaque danger potentiel, estime sa probabilité d’occurrence et mesure les conséquences sur l’intégrité des données. Sa définition inclut l’évaluation des risques liés aux risques professionnels, assurant une conformité réglementaire.

Qu’est-ce qu’une menace en sécurité informatique ?

Toute action capable d’exploiter une vulnérabilité pour nuire à la sécurité informatique constitue un péril. Prenons un analyse de risques exemple concret : un ransomware attaquant un serveur non mis à jour. Le logiciel malveillant est alors la source du danger, bloquant l’ensemble des activités.

- Menaces malveillantes : cyberattaques ciblées, piratage de données, intrusions ou sabotage des infrastructures.

- Menaces accidentelles : suppressions involontaires, erreurs de manipulation ou mauvaises configurations système.

- Menaces naturelles : incendies, inondations ou coupures de courant affectant le matériel physique.

- Menaces organisationnelles : absence de processus définis ou manque de formation des équipes.

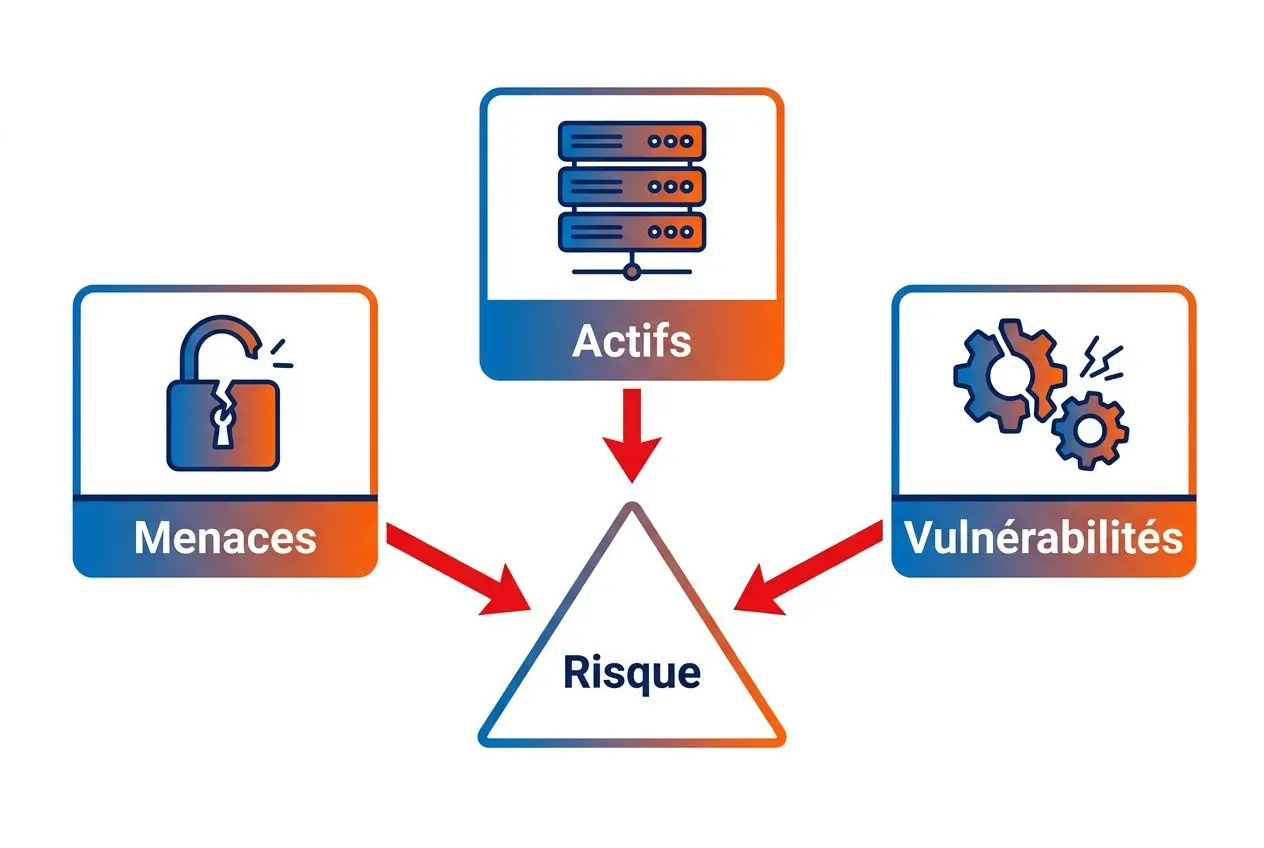

L’identification des risques commence par la compréhension de toutes les menaces pesant sur votre environnement. Une attaque ne devient un risque que lorsqu’elle rencontre une faille et cible un actif de valeur. Il faut donc évaluer sérieusement cette probabilité pour s’en prémunir efficacement.

Pourquoi réaliser une analyse de risques sécurité ?

Réaliser une analyse permet surtout de réduire les coûts imprévus liés aux cyberattaques et aux pannes. Qu’est-ce qu’une menace sans une anticipation solide des événements à venir ? C’est un désastre en puissance. Cette analyse transforme votre réactivité en une stratégie proactive.

La protection des systèmes ne s’envisage jamais de manière isolée. Elle doit s’articuler avec vos objectifs métier, vos processus internes et le cadre légal en vigueur. Cette méthode produit une cartographie claire, aidant la direction à prendre des décisions justifiées.

Analyse de risques exemple, cas concret d’application

En 2021, la mutuelle française MAIF a entamé une transformation profonde de son infrastructure réseau. L’étude préliminaire a révélé une complexité informatique présentant un danger pour leurs opérations quotidiennes. Des serveurs vieillissants et des contrôles d’accès fragmentés créaient d’importantes vulnérabilités systémiques.

Avec une approche rigoureuse et un audit cybersécurité approfondi, l’équipe a identifié plus de 200 failles critiques. Le plan a favorisé l’automatisation sécurisée des architectures et l’authentification forte à tous les niveaux. Résultat : les incidents ont chuté de 70 % en un an, renforçant la conformité générale.

Méthodes et outils pour l’analyse de risques en cybersécurité

Pour être réellement efficace, l’analyse des risques repose sur des méthodes éprouvées et adaptées à votre secteur d’activité. Leur combinaison offre une vision complète des vulnérabilités, permettant de cibler précisément les investissements en sécurité et en gestion des risques.

Qu’est-ce qu’une menace cyber et comment l’identifier ?

Une menace en cybersécurité pour votre organisation correspond à l’exploitation d’une faille, comme un phishing ciblé ou un ransomware paralysant vos systèmes. Leur identification exige des entretiens réguliers, l’analyse des journaux et la cartographie de vos données sensibles.

Commencez par lister vos actifs essentiels : bases clients, systèmes de paiement. Déterminez ensuite la nature d’une menace crédible pour votre métier. Enfin, retracez le parcours d’accès potentiel de chaque attaque pour bâtir une feuille de route solide.

Méthodes qualitatives et quantitatives d’évaluation des risques

L’évaluation des risques qualitative s’appuie sur l’expertise interne pour classer les incidents par gravité. Cette approche, rapide, convient aux structures manquant de données historiques.

L’analyse quantitative utilise des chiffres précis : fréquence des attaques, coût des dommages. Elle demande un effort d’investigation plus poussé, mais fournit des indicateurs objectifs pour convaincre la direction financière.

| Aspect | Approche qualitative | Approche quantitative |

| Entrées | Avis d’experts, jugements | Données historiques, modèles statistiques |

| Résultats | Faible, moyen, élevé, critique | Indice numérique, coût financier estimé |

| Effort | Modéré, rapide à mettre en place | Important, nécessite des données précises |

| Utilisation | Décisions initiales, priorisation rapide | Business cases, justification budgétaire |

L’idéal est de fusionner les deux approches. Une phase qualitative identifie d’abord les points sensibles de votre sécurité informatique. Une évaluation quantitative mesure ensuite l’impact des risques professionnels majeurs pour budgétiser vos défenses.

Outils techniques au service de l’analyse de sécurité

Les scanners automatisent la recherche de failles et signalent toute configuration présentant un danger immédiat. Les tests d’intrusion simulent des attaques réelles. Ils démontrent comment un attaquant exploite plusieurs vulnérabilités à la fois.

Vérifier la gestion des accès et l’authentification forte est essentiel pour tracer les connexions. L’examen des flux réseau révèle souvent des applications non autorisées. Ces logiciels non contrôlés représentent un risque critique, mais invisible, pour vos opérations.

- Scanners de vulnérabilités : ils détectent automatiquement les failles et les configurations à risque.

- Tests de pénétration : ils reproduisent des attaques pour évaluer la robustesse de vos défenses.

- Analyse des flux de données : elle identifie les données sensibles en transit et les applications cachées.

Nitrolabz intègre ces solutions dans une démarche GRC engineering complète. Les résultats alimentent votre cartographie des vulnérabilités et orientent vos budgets et priorités organisationnelles.

Comment réaliser une analyse de risques sécurité efficace

Pour réaliser une analyse de risques, il est inutile de tout bouleverser dans l’entreprise. Suivez un processus logique, en impliquant les bonnes personnes au bon moment. Traduisez ensuite ces résultats en actions concrètes pour renforcer la sécurité.

Les étapes clés d’une analyse de risques sécurité

Une analyse de risques sécurité s’appuie sur plusieurs étapes pour transformer un environnement complexe en stratégie opérationnelle. Chaque phase produit des livrables concrets et prépare soigneusement la suivante.

- Planification et inventaire : constituez une équipe dédiée et dressez la liste des actifs à protéger. Définissez le périmètre et les objectifs mesurables de la démarche.

- Collecte d’informations : consultez les équipes et examinez chaque processus existant. Cartographiez les flux de données sensibles pour saisir leur cycle de vie.

- Évaluation technique : réalisez des tests de vulnérabilité et vérifiez les accès numériques. Identifiez aussi les outils non officiels qui échappent au contrôle.

- Analyse et reporting : évaluez la criticité des faiblesses en croisant probabilité et impact. Produisez une cartographie exploitable pour orienter les investissements.

Cette démarche prend généralement de deux à six semaines, selon la taille de l’organisation. L’essentiel reste la rigueur. Ignorer une phase créerait des lacunes, ce qui pénaliserait la sécurité globale.

GRC engineering : structurer et piloter la sécurité

Le GRC engineering permet de transformer votre analyse de risques en système opérationnel durable. Construisez une architecture de contrôle alignée sur la stratégie, avec des indicateurs mesurant les progrès mensuels.

La gouvernance place les menaces au cœur des décisions. Les tableaux de bord centralisés offrent une visibilité claire à tous. La direction supervise la conformité, tandis que les équipes techniques corrigent les vulnérabilités.

Suivi, mise à jour et amélioration continue de l’analyse

Une telle étude n’est jamais terminée. L’environnement numérique évolue constamment. Prévoyez une révision complète tous les douze à dix-huit mois. Des mises à jour régulières intègrent les changements mineurs.

Les indicateurs de suivi mesurent l’ancienneté des failles et le taux d’incidents évités. Ce suivi rigoureux démontre aux dirigeants la rentabilité des efforts de prévention. Justifiez ainsi les futurs budgets avec des données concrètes.

Foire aux questions

Qu’est-ce qu’une analyse de risques de sécurité exactement ?

Il s’agit d’un processus structuré pour identifier systématiquement chaque risque et calculer sa probabilité d’occurrence. Cette analyse évalue l’impact potentiel sur vos systèmes, vos équipes et vos données. Elle sert de fondement à votre gestion des risques et assure la conformité aux réglementations en vigueur.

Quelle différence entre une vulnérabilité et une menace ?

La vulnérabilité est une faiblesse interne, comme un logiciel non corrigé. La menace est externe : c’est l’acteur ou l’événement qui cherche à exploiter cette faille. Le risque concret émerge de leur combinaison, ce qui augmente fortement la probabilité d’occurrence d’un incident de sécurité.

Combien de temps doit durer une analyse de risques en pratique ?

Cela dépend de la taille de l’organisation, comptez de quelques semaines à plusieurs mois. L’essentiel du travail réside dans la collecte et le croisement des données pour une analyse de risques solide. Les revues annuelles de ce processus sont ensuite plus rapides; une fois la base établie, la gestion devient itérative.