Sommaire

Ce guide présente les bases de l’audit de cybersécurité. Il détaille les définitions essentielles et les étapes clés pour renforcer votre sécurité informatique. Apprenez à identifier efficacement vos vulnérabilités et à mesurer chaque risque lié aux cybermenaces.

Qu’est-ce qu’un audit de cybersécurité

Un audit de cybersécurité est une évaluation rigoureuse et méthodique des systèmes d’une entreprise. Il examine en profondeur la sécurité des systèmes d’information dans leur ensemble. Cette analyse système prend en compte les dimensions techniques, organisationnelles et humaines.

Audit de sécurité : définition et périmètre

Un audit de sécurité est un processus structuré qui permet de repérer les vulnérabilités et de mesurer vos risques de sécurité. Son objectif principal est d’ identifier les failles et les menaces avant qu’un acteur malveillant ne les exploite.

- Couverture globale : l’analyse englobe les éléments techniques liés à chaque système ou réseau de l’entreprise, ainsi que les dimensions humaines et organisationnelles.

- Vision documentée : cet audit révèle de manière transparente les forces et les faiblesses de vos infrastructures. Il permet de construire un plan d’action adapté à chaque risque identifié.

- Anticipation proactive : cette démarche permet de prévenir les attaques plutôt que de les subir, limitant ainsi l’impact négatif des menaces.

L’ audit de sécurité informatique englobe l’ensemble de vos actifs numériques et physiques, y compris le Shadow IT, souvent négligé. Cette approche constitue une solution opérationnelle alignée avec les besoins de votre activité.

Pourquoi réaliser un audit de sécurité informatique

L’ audit de sécurité repose sur trois objectifs fondamentaux : identifier les vulnérabilités, vérifier la conformité règlementaire et élaborer un plan d’action pérenne. Cette approche garantit une maîtrise solide de la sécurité informatique.

Le respect des normes en vigueur nécessite une évaluation continue. Cet exercice rigoureux permet d’éviter des sanctions financières et préserve votre image. Il instaure également un climat de confiance avec vos clients et partenaires.

Près de 75 % des attaques réussies proviennent d’erreurs humaines, selon les experts en informatique. L’ audit cybersécurité permet de cibler les besoins en formation et de renforcer la vigilance collective, réduisant ainsi l’exposition aux tentatives d’ingénierie sociale.

À quelle fréquence planifier un audit de sécurité

Un audit de sécurité complet doit idéalement être réalisé tous les 12 à 24 mois. Cette périodicité permet de maintenir un niveau de protection adapté face aux nouvelles menaces et d’avoir une vision actualisée de la solidité de vos défenses.

Au-delà de ce calendrier classique, une évaluation devient nécessaire après des modifications majeures du système d’information ou suite à une cyberattaque avérée. Ces contextes exigent une réévaluation complète pour préserver la résilience opérationnelle de l’organisation.

Les différents types d’audits de sécurité

Il existe plusieurs types d’audits de cybersécurité, chacun visant une dimension spécifique de votre système d’information. Une approche complète associe généralement l’audit technique, l’audit organisationnel et l’audit d’architecture. Cette méthode stratégique permet une évaluation exhaustive face aux multiples menaces existantes.

Audit technique, organisationnel et de conformité

L’audit technique analyse en profondeur le réseau, les serveurs et les applications via des scanners de vulnérabilités. Un audit cybersécurité ANSSI aide également à identifier les failles de configuration et les erreurs courantes. Il révèle ainsi les protections manquantes au sein de votre infrastructure informatique.

De son côté, l’audit organisationnel évalue vos politiques de sécurité informatique et la gestion des accès. Il examine aussi les procédures de réponse aux incidents et la formation des équipes. Cet audit détecte efficacement les fragilités affectant la sécurité des systèmes d’information.

En parallèle, l’audit de conformité vérifie le respect des obligations légales et normatives. Il analyse finement vos pratiques pour détecter les écarts avec la réglementation applicable. L’objectif est de recommander des actions correctives adaptées à votre contexte.

Audit cybersécurité ANSSI et référentiels reconnus

Certains types d’audits de sécurité ciblent des domaines spécifiques en entreprise. L’audit d’architecture étudie par exemple la conception du système et sa résilience aux attaques. L’ingénierie sociale teste, quant à elle, la sensibilité des équipes face à la manipulation psychologique.

L’ANSSI propose des guides et des référentiels structurants pour réaliser un audit cybersécurité efficace. Elle recommande des méthodes d’analyse de risque pertinentes pour cadrer votre démarche. Ces cadres assurent une évaluation rigoureuse, alignée avec les normes nationales.

Comment faire un audit de sécurité informatique

Réaliser un audit de sécurité informatique implique de suivre un processus structuré en plusieurs phases. De l’évaluation technique à la remédiation, chaque étape permet d’identifier les risques pesant sur votre système. Ce guide explique comment mener efficacement un audit de sécurité.

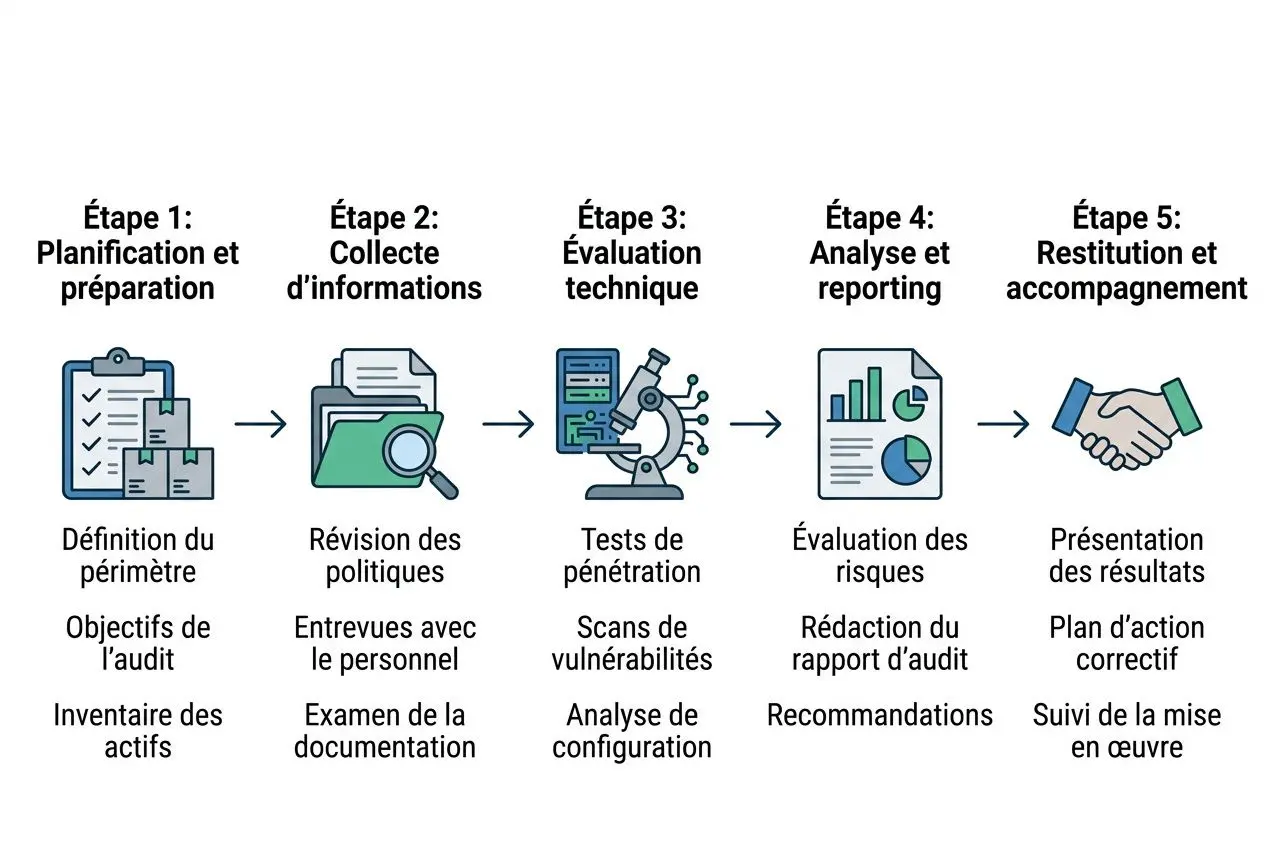

Les 5 étapes d’un audit de sécurité réussi

La première phase d’un audit cybersécurité consiste à dresser un inventaire complet de tous vos actifs informatiques. Définir précisément le périmètre, les objectifs et repérer les menaces potentielles est primordial. Cette préparation garantit une analyse pertinente, essentielle pour renforcer la protection de votre réseau d’entreprise.

- Étape 1 – Planification : réaliser l’inventaire des actifs physiques et numériques, définir le périmètre de l’audit et fixer des objectifs clairs.

- Étape 2 – Collecte d’informations : échanger avec les équipes internes, analyser la documentation disponible et étudier les flux de données sensibles.

- Étape 3 – Évaluation technique : utiliser des outils spécialisés pour détecter les vulnérabilités, contrôler les configurations et mener un test d’intrusion.

Vient ensuite la phase d’analyse des données collectées, qui permet de classer chaque faille selon son niveau de risque. Enfin, la phase de restitution présente les conclusions et propose des mesures correctives adaptées. Cette approche assure la conformité de votre système et la correction effective des vulnérabilités découvertes.

| Étape de l’audit | Activités principales | Livrables clés |

| Planification et préparation | Inventaire des actifs, définition du périmètre, identification du Shadow IT | Cahier des charges d’audit, planning détaillé |

| Collecte d’informations | Entretiens, examen de documentation, analyse des flux sensibles | Cartographie informationnelle, procédures documentées |

| Évaluation technique | Scans de vulnérabilités, tests de pénétration, vérification RBAC/MFA | Résultats de tests, liste de failles identifiées |

| Analyse et reporting | Examen des journaux, validation SIEM, classification des vulnérabilités | Rapport d’audit détaillé, cartographie des risques |

| Restitution et accompagnement | Présentation des résultats, aide à la priorisation, soutien à la remédiation | Plan d’action priorisé, suivi de mise en œuvre |

Boîte noire, blanche, grise : choisir la bonne méthode

Les méthodes de type boîte noire, boîte blanche et boîte grise permettent de simuler différents scénarios d’attaque. L’approche en boîte noire mime une attaque externe sans connaissance préalable du système. À l’opposé, l’audit de sécurité informatique en boîte blanche consiste à tester avec un accès complet à l’environnement.

La boîte grise est souvent le compromis idéal, car elle simule un assaillant disposant d’accès limités. Le choix de la méthode dépend principalement du périmètre défini et des types de vulnérabilités que vous cherchez à identifier. Toutes ces techniques offrent une vision exhaustive de votre sécurité informatique.

Pentest et audit de sécurité, une combinaison gagnante

Un audit de sécurité révèle les faiblesses potentielles sur papier, tandis qu’un pentest (ou test d’intrusion) démontre en pratique ce qu’un attaquant pourrait exploiter. Ainsi, réaliser uniquement un audit sans test d’intrusion offre une vision partielle. De même, un pentest seul pourrait ne pas détecter certaines vulnérabilités structurelles importantes.

Protégez efficacement votre infrastructure en combinant un audit cybersécurité avec des solutions de protection adaptées. Selon vos besoins spécifiques, vous pourrez lancer un test d’intrusion ciblant votre réseau global ou une application spécifique. C’est la meilleure manière d’anticiper et de bloquer les futures menaces.

Rapport d’audit et conformité : les livrables essentiels

Un audit de cybersécurité efficace produit des livrables d’audit concrets et exploitables. Ces documents forment une base robuste permettant de convertir chaque constat en une amélioration durable. Vous obtenez ainsi un plan d’action détaillé pour sécuriser votre système informatique.

Contenu d’un rapport d’audit de sécurité

Le rapport d’audit de sécurité formalise les résultats de l’évaluation. Il classe les vulnérabilités identifiées selon leur niveau de criticité. Ce document précise les recommandations techniques et organisationnelles, accompagnées d’un plan d’action priorisé.

- Évaluation des risques : une analyse approfondie pour chaque vulnérabilité, évaluant la probabilité d’occurrence et les impacts potentiels associés au risque.

- Recommandations techniques : mise à jour des systèmes, segmentation du réseau, déploiement du chiffrement et renforcement global de votre infrastructure informatique.

- Recommandations organisationnelles : adaptation des processus métier, formation du personnel et amélioration de la gouvernance.

- Plan d’action hiérarchisé : traitement prioritaire des risques critiques, suivi d’une gestion des vulnérabilités secondaires avec des délais définis.

La cartographie des risques incluse dans le document évalue chaque probabilité en fonction de vos enjeux professionnels. Cette vision détaillée permet à la direction de saisir les menaces réelles et d’allouer efficacement les ressources défensives.

La conformité aux normes comme ISO 27001, FINMA ou LPD est systématiquement vérifiée. Nitrolabz met en relation les entreprises avec des experts reconnus pour réaliser un audit cybersécurité. Ce modèle nearshore assure une qualité exceptionnelle avec un contrôle des coûts.

Audit interne ou externe : quel choix pour votre système informatique

L’ audit de sécurité réalisé en interne bénéficie d’une connaissance fine de vos métiers. À l’inverse, l’intervention d’un tiers garantit une complète objectivité et une expertise spécialisée. Cette indépendance s’avère souvent nécessaire pour obtenir des certifications reconnues.

L’audit externe renforce votre protection juridique en démontrant votre engagement dans la sécurité des données. Une stratégie hybride, associant expertise interne et regard extérieur, constitue fréquemment la solution optimale.

Suivi post-audit et amélioration continue de la conformité

Un accompagnement post- audit est crucial pour vérifier l’efficacité des correctifs déployés. Les tableaux de bord et indicateurs de suivi assurent une amélioration continue et permettent de confirmer la résolution définitive des failles identifiées.

La méthode helvétique transforme l’ audit de cybersécurité en un processus GRC Engineering hautement mesurable. Cette approche intègre les contrôles de sécurité au cœur de vos processus et optimise la gestion quotidienne via des indicateurs de performance précis.

Cette démarche dépasse la simple identification des vulnérabilités techniques : elle rassure vos clients et représente un avantage concurrentiel. Ce guide détaille la réalisation d’un audit cybersécurité adapté au niveau de risque de votre entreprise.

Foire aux questions

Qu’est-ce qu’un audit de cybersécurité et pourquoi est-il nécessaire ?

Un audit de cybersécurité est une évaluation approfondie et systématique de votre système d’information. Il vise à examiner les vulnérabilités présentes et à mesurer le niveau de risque associé. En identifiant précisément les failles de votre réseau avant qu’elles soient exploitées, cet audit permet d’établir un plan d’action efficace pour renforcer votre sécurité informatique.

Quels sont les différents types d’audits de cybersécurité et comment les choisir ?

Parmi les principaux types d’audits de cybersécurité figurent l’ audit organisationnel, qui examine les processus et la gouvernance, et l’ audit d’architecture, centré sur la sécurité technique du réseau. L’audit de conformité vérifie quant à lui l’adéquation avec les réglementations en vigueur. Ces différents types d’ audit de sécurité répondent à des besoins spécifiques et traitent les risques propres à chaque système informatique.

Combien de temps faut-il pour réaliser un audit de sécurité et quel est son coût approximatif ?

La durée d’un audit de sécurité varie considérablement : elle dépend de la complexité de votre système informatique et de l’étendue des processus à évaluer. Le coût fluctue également selon ces mêmes critères, ainsi que selon la taille de l’organisation et les types de services d’ audit requis. Grâce à son réseau d’experts, Nitrolabz propose des solutions d’ audit de cybersécurité efficaces et adaptées au budget de chaque entreprise.