Sommaire

Ce guide présente les principales cyberattaques actuelles. Il décrit les méthodes des cybercriminels et les risques pour vos données. Connaître ces catégories aide à renforcer la sécurité informatique de votre entreprise.

Définition d’une attaque informatique et différence avec une menace

Une attaque informatique est une action malveillante visant à compromettre la confidentialité, l’intégrité ou la disponibilité d’un système. La définition d’une attaque repose sur une intention délibérée de causer un préjudice numérique.

Qu’est-ce qu’une attaque informatique exactement ?

Il s’agit d’une tentative délibérée de pénétrer un système pour voler des informations ou interrompre un service. Plusieurs types d’attaques informatiques existent, comme le phishing ou les injections SQL, qui visent les infrastructures. Chaque attaque suit une méthode adaptée à sa cible.

Les pirates utilisent diverses tactiques pour mener une attaque informatique contre des serveurs ou des postes de travail. Ces intrusions causent souvent des dommages importants, augmentant le coût d’une cyberattaque pour les PME touchées.

Cette menace peut venir d’un hacker externe ou d’un utilisateur interne. L’offensive exploite divers vecteurs, comme une faille logicielle, des mots de passe faibles ou des logiciels malveillants. Comprendre ces mécanismes est important pour assurer une bonne sécurité informatique.

Attaque vs menace : une distinction essentielle

La différence entre une attaque et une menace est fondamentale en cybersécurité. Une menace est un risque potentiel, tandis qu’une attaque est une action concrètement engagée. Une vulnérabilité non exploitée reste passive, alors qu’une offensive a des effets immédiats.

Les menaces regroupent différents risques potentiels, comme des vulnérabilités non corrigées ou des configurations réseau défaillantes. Consulter un expert en cybersécurité permet d’éviter que ces risques ne deviennent une attaque réelle.

Quels sont les trois types de hackers ?

Trois principaux profils de hacker existent : les black hats agissent avec des intentions malveillantes pour voler des données; les white hats testent légalement les systèmes pour identifier les failles; les grey hats opèrent sans permission explicite, mais sans vouloir causer de dommages.

Trois types d’attaques informatiques et leurs catégories

Les entreprises font face à diverses menaces qu’il convient de catégoriser selon leur impact réel. Comprendre les trois types d’attaques informatiques permet d’élaborer des défenses efficaces. En règle générale, chaque cyberattaque vise la confidentialité, l’intégrité ou la disponibilité des systèmes.

Attaques visant la confidentialité, l’intégrité ou la disponibilité

La classification des attaques dépend des éléments ciblés : une attaque contre la confidentialité cherche à voler des informations sensibles, celles visant l’intégrité falsifient des données, et celles ciblant la disponibilité bloquent l’accès.

- Attaques de confidentialité : vol de données via phishing ou interception sur le réseau.

- Attaques d’intégrité : altération de bases de données par injection SQL ou ransomware.

- Attaques de disponibilité : interruption des services par déni de service (ou DDoS).

- Attaques combinées : une même attaque informatique peut poursuivre plusieurs objectifs simultanément.

Une menace passive ne modifie pas directement les systèmes mais surveille et intercepte discrètement les échanges. À l’inverse, une attaque active détruit ou altère l’information, entraînant des dégâts matériels et numériques visibles.

Les attaquants choisissent leur méthode selon leurs objectifs, financiers ou stratégiques. Si nombre de cybercriminels recherchent un gain monétaire, d’autres souhaitent envoyer un message politique. Certains États se livrent à l’espionnage à grande échelle.

Attaques passives contre actives : quelle différence ?

La distinction entre menaces passives et actives repose sur leur impact direct : l’espionnage laisse les données intactes tandis qu’une attaque comme le ransomware les modifie et bloque violemment les systèmes. Cette différence est essentielle pour adapter ses mesures de détection.

Une surveillance passive peut rester indétectée tout en collectant des informations sensibles. En revanche, une action active produit des signaux clairs, comme des fichiers corrompus. Il est donc crucial d’utiliser des outils performants pour identifier les failles silencieuses.

Attaques réseau, applicatives et sur les comptes

Les pirates ciblent principalement trois secteurs : les infrastructures réseau, les applications web et les comptes utilisateurs. Ils cherchent soit à intercepter les communications, soit à exploiter les vulnérabilités d’un code logiciel. D’autres préfèrent viser directement l’authentification des utilisateurs légitimes.

Les cybercriminels s’adaptent constamment et attaquent toujours le point d’entrée le plus faible. Si les mots de passe manquent de robustesse, les comptes sont rapidement compromis. Une sécurité solide exige donc une protection à tous les niveaux.

| Type de menace | Cible principale | Vecteur courant | Impact observé |

| Réseau | Communications internes | MITM, spoofing DNS, DDoS | Interruption ou écoute clandestine |

| Applicatif | Défauts du code | Injection SQL, XSS, exécution de code à distance | Prise de contrôle du système |

| Comptes | Identités des usagers | Phishing, attaque par force brute | Usurpation d’identité |

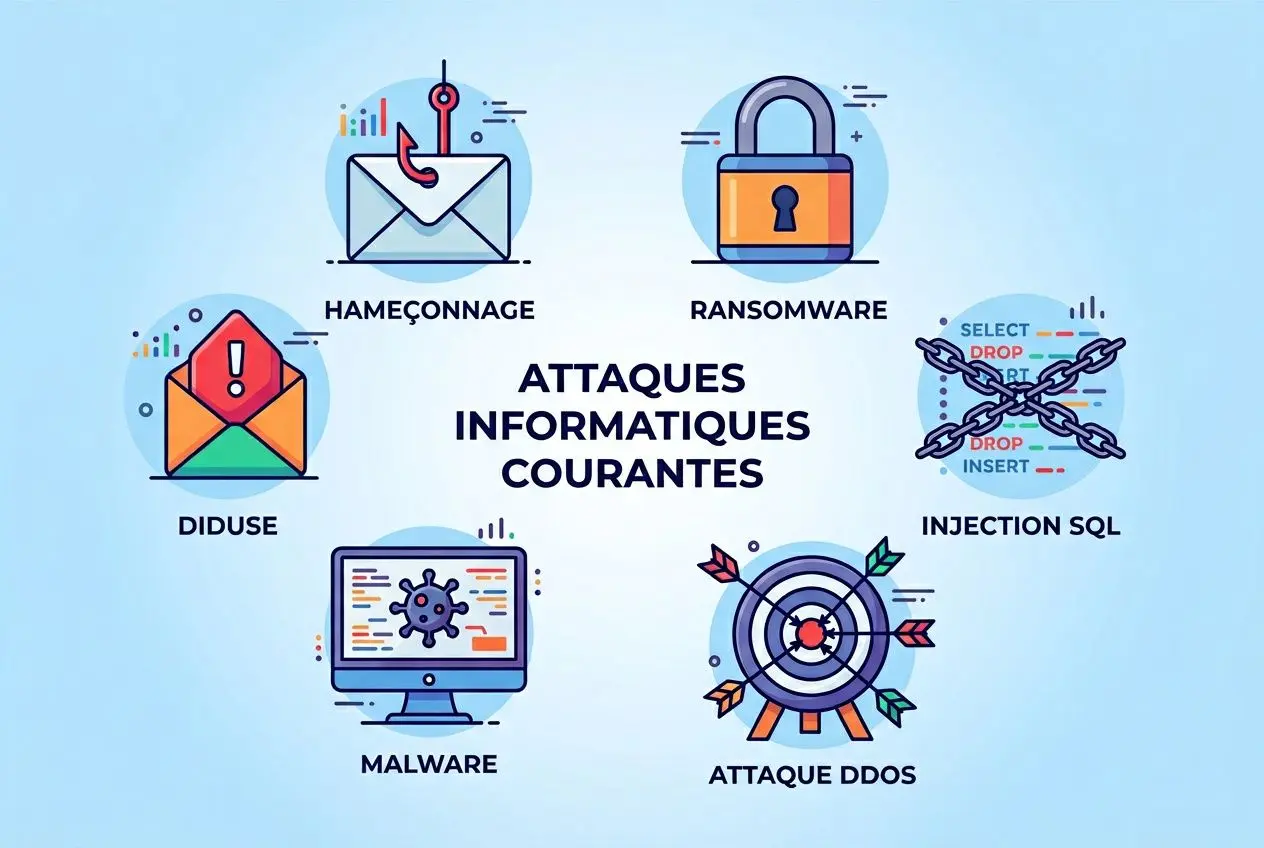

Les attaques informatiques les plus courantes

Pour se prémunir efficacement, les entreprises doivent connaître les attaques informatiques les plus répandues. Chaque année, de nouvelles méthodes illustrent l’évolution constante de la cybercriminalité. Voici les principaux types d’attaques qui menacent fréquemment les systèmes.

Phishing et hameçonnage : reconnaître ces attaques

Le phishing, ou hameçonnage, consiste à voler vos données personnelles en imitant des expéditeurs légitimes. Cette technique d’ingénierie sociale, en forte croissance, reste très efficace. Pour infiltrer les réseaux, les attaquants envoient simplement des courriels piégés aux utilisateurs peu méfiants.

- Spear-phishing : Ce type d’attaque ciblé exploite des données personnelles préalablement collectées pour maximiser ses chances de succès.

- Whale-phishing : Cette méthode vise spécifiquement les hauts dirigeants pour exploiter leur accès privilégié aux données sensibles.

- Smishing et vishing : Ces attaques menées par SMS ou par téléphone cherchent à contourner les filtres de sécurité des messageries électroniques classiques.

Une mauvaise orthographe ou une demande urgente de mise à jour doivent immédiatement vous alerter. En jouant sur la peur ou l’urgence, une cyberattaque peut facilement tromper la vigilance. La fraude au président a été à l’origine de nombreux incidents récents.

Ransomware, injection SQL et force brute

Un ransomware (ou rançongiciel) chiffre vos fichiers et exige ensuite le paiement d’une rançon pour les rendre à nouveau accessibles. Cette menace grandissante exploite de nombreuses vulnérabilités pour s’installer durablement dans votre système. Elle est souvent la conséquence d’une première brèche réussie sur le réseau.

Certains groupes criminels commencent par voler vos données pour ensuite menacer de les publier. L’infection débute généralement par l’ouverture d’une pièce jointe ou le clic sur un lien frauduleux. Le logiciel malveillant se propage ensuite via les partages réseau ou des périphériques externes comme les clés USB.

Une injection SQL détourne les champs de saisie non sécurisés pour manipuler et subtiliser le contenu de vos bases de données. Cette attaque exploite toujours une faille dans la validation des requêtes. Les piratages par force brute consistent, eux, à tester systématiquement une multitude de mots de passe pour trouver le bon.

XSS, drive-by download et fraude au président

Le cross-site scripting (XSS) insère un script malveillant invisible sur une page web, souvent pour subtiliser les cookies de navigation. Qu’elle soit stockée ou réfléchie, cette attaque vise à altérer le fonctionnement de vos applications web. Elle profite des faiblesses de validation des entrées utilisateur pour s’exécuter.

Le drive-by download installe silencieusement des logiciels malveillants dès la simple visite d’une page web compromise. Cette infection automatique contourne complètement la prudence des internautes. Parallèlement, l’usurpation d’identité, comme dans la fraude au président, se sophistique avec des techniques toujours plus convaincantes, comme l’utilisation de deepfakes vidéo.

Cyberattaques réseau : DDoS, MITM et usurpation DNS

Les cyberattaques ciblant le réseau sont redoutables : elles exploitent les communications sans pour autant altérer les équipements physiques. Elles visent principalement à intercepter des données ou à bloquer l’accès aux services.

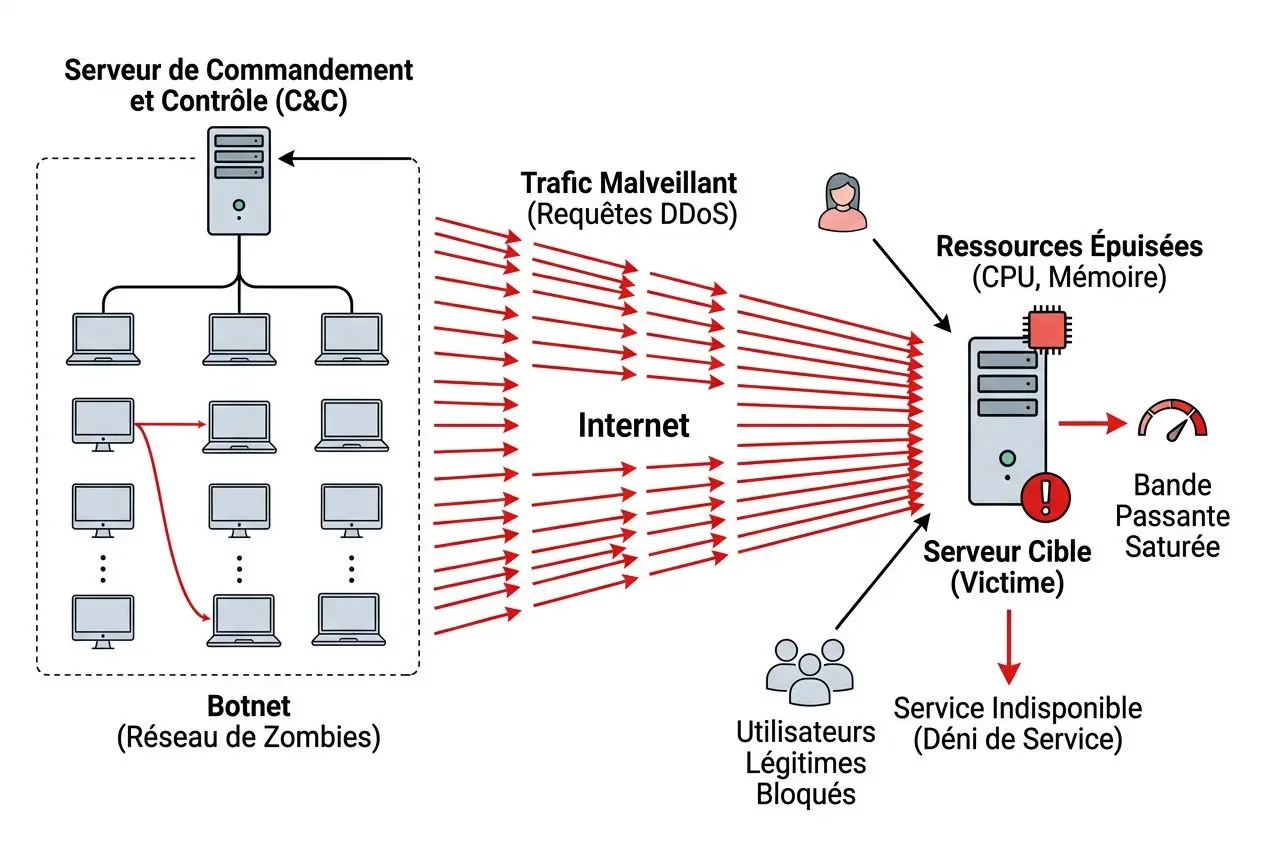

Attaque DDoS : saturer un réseau pour le rendre indisponible

Une attaque par déni de service distribué (DDoS) submerge un serveur sous un flot massif de requêtes afin de le rendre totalement inopérant. Pour amplifier leur attaque, les attaquants utilisent souvent des botnets, c’est-à-dire des réseaux de machines infectées préalablement. En 2023, ces fraudes ciblées ont connu une augmentation notable de 41 %.

- Inondation TCP SYN : envoie une quantité massive de paquets SYN qui saturent les connexions du serveur sans jamais les finaliser.

- Attaque Smurf : utilise l’amplification ICMP et des pings réfléchis pour multiplier le trafic dirigé vers la victime.

- Ping of Death : provoque des plantages système en envoyant des paquets ICMP fragmentés qui entraînent des dépassements de mémoire.

- Inondation UDP : le serveur est bombardé de paquets UDP aléatoires, ce qui épuise ses ressources en générant des réponses inutiles.

Une fois le système rendu indisponible, il devient extrêmement vulnérable à d’autres formes de cyberattaques. Grâce à leurs réseaux de botnets, les attaquants contrôlent de nombreux appareils et coordonnent efficacement ces opérations massives.

Man-in-the-Middle et DNS spoofing : l’interception des données

L’attaque MITM (Man-in-the-Middle) s’immisce entre un client et un serveur afin d’intercepter discrètement leurs échanges. Sur un réseau non sécurisé, cette technique compromet sévèrement la confidentialité des informations. Le pirate peut alors écouter, modifier ou usurper les données transitant librement.

L’usurpation DNS redirige silocieusement le trafic vers des sites malveillants, exposant les victimes à des vols d’identifiants et à la fraude. Ces manœuvres ciblent souvent les réseaux Wi-Fi publics, où la sécurité est généralement faible. Les internautes croient utiliser un service légitime alors qu’ils communiquent directement avec les attaquants.

Se protéger contre les attaques informatiques

La défense contre les cybermenaces repose sur une combinaison de mesures techniques et humaines. Chaque type d’attaque informatique nécessite des précautions spécifiques, adaptées à la nature de votre organisation. Voici plusieurs stratégies efficaces pour réduire votre exposition.

Bonnes pratiques contre le phishing et les malwares

La prévention cyberattaque commence par l’adoption de l’authentification à deux facteurs pour vos comptes essentiels. Mettez à jour régulièrement vos logiciels afin de corriger les vulnérabilités souvent exploitées par les attaquants. Ces gestes fondamentaux réduisent considérablement les risques.

- Sauvegardes régulières : stockez vos données sur des supports externes déconnectés de votre réseau pour éviter qu’un rançongiciel ne les atteigne.

- Comptes utilisateur limités : privilégiez l’utilisation de comptes aux droits restreints au quotidien, ce qui limite l’impact d’une attaque informatique.

- Vigilance documentaire : méfiez-vous des liens douteux et tenez-vous informé des recommandations de l’ANSSI.

La sensibilisation des équipes reste votre meilleure protection attaque informatique contre le phishing et les tentatives de manipulation. Des formations régulières aident à repérer rapidement les anomalies dans les e-mails. Des salariés vigilants peuvent détecter et signaler une cyberattaque avant même qu’une intrusion ne se produise.

Que faire après une attaque ou une intrusion détectée ?

La gestion post-intrusion nécessite une réaction immédiate pour limiter les dégâts. Changez sans délai vos mots de passe afin de bloquer l’accès aux attaquants. Signalez ensuite l’incident à un expert pour une prise en charge appropriée et une collecte des preuves.

Déclarez le piratage informatique aux autorités compétentes afin de renforcer la réponse globale. En cas de ransomware, déconnectez rapidement la machine du réseau pour éviter sa propagation. Il est conseillé de la mettre en veille plutôt que de l’éteindre complètement.

Contactez immédiatement un expert en cybersécurité et refusez catégoriquement de payer la rançon. Surveillez constamment vos systèmes pour repérer au plus tôt tout comportement suspect. Une telle vigilance améliorera votre réaction face aux attaques informatiques futures.

Faire appel à des experts pour sécuriser son organisation

Les spécialistes en cybersécurité vous accompagnent pour contrer tous les types d’attaque visant vos données. Des audits de sécurité approfondis identifient vos vulnérabilités spécifiques pour une protection attaque informatique optimale. Leurs conseils stratégiques sont adaptés à votre secteur d’activité.

L’installation de pare-feu avancés et de systèmes de détection d’intrusion renforce considérablement votre résilience. Notre plateforme vous propose un accompagnement continu afin de sécuriser l’ensemble de vos opérations. Consultez nos types de piratage pour découvrir nos solutions d’assistance dédiées.

Foire aux questions

Quels sont les différents types d’attaques informatiques les plus courants en 2024 ?

En 2024, les principales menaces incluent le phishing, les attaques DDoS, l’injection SQL et les ransomwares. Les attaquants exploitent fréquemment des mots de passe faibles et des vulnérabilités logicielles non corrigées pour s’infiltrer. Comprendre ces types d’attaques informatiques permet de renforcer efficacement vos défenses.

Comment distinguer une attaque active d’une attaque passive en cybersécurité ?

Une cyberattaque passive, comme l’interception discrète des requêtes DNS, compromet la confidentialité des données sans les altérer directement. À l’inverse, une attaque active, qui pourrait déployer un cheval de Troie, perturbe les systèmes et nécessite une analyse approfondie du trafic de votre réseau. Bien que plus facilement détectables par les experts, ces types de cyberattaques actives causent souvent des dommages immédiats et tangibles.

Quels sont les trois types de hackers et leurs motivations respectives ?

Le hacker black hat agit avec une intention malveillante, souvent pour voler des données ou extorquer une rançon. À l’opposé, le white hat travaille légalement pour identifier et corriger les failles de sécurité. Le grey hat, quant à lui, agit sans autorisation mais généralement par simple curiosité plutôt que par malveillance. Ces attaquants peuvent parfois combiner plusieurs de ces profils au cours de leurs activités.